10 Minute

Atacul DDoS de 31.4 Tbps: o privire generală

Imaginează-ți internetul sub o cascadă de trafic atât de vastă încât echivalează cu 2,2 milioane de persoane vizionând simultan conținut 4K. Aceasta nu este o hyperbolă — este scara pe care Cloudflare a măsurat-o când două botneturi au declanșat un asalt distribuit de tip deny-of-service (DDoS) de 31,4 Tbps în decembrie.

Scurt. Brusc. Cataclismic. Aceste atacuri nu au fost cele lente, de sondate, cu care apărătorii sunt obișnuiți. În schimb, rețeaua a înregistrat lovituri masive, explozive: inundații de durată de câteva secunde, capabile să ia prin surprindere operatorii ISP, furnizorii cloud și chiar infrastructura națională de rutare dacă apărările nu sunt calibrate pentru astfel de niveluri.

Cloudflare raportează că traficul de vârf a atins 31,4 Tbps — aproximativ 2,2 milioane de streamuri 4K simultane.

Botneturile în spatele cifrelor

Două botneturi stau la baza numerelor de titlu: Aisuru și Kimwolf. Aisuru este „munca grea” — o armată de dispozitive IoT slab securizate, DVR-uri și mașini virtuale pe care atacatorii le recrutează prin exploatarea credențialelor implicite sau a firmware-ului învechit. Kimwolf se concentrează pe ecosistemul Android, infectând telefoane mai vechi, televizoare inteligente și set-top box-uri. Împreună, ele alimentează o suprafață globală de atac care acoperă regiuni precum Brazilia, India, Arabia Saudită și altele, amplificând impactul prin concentrarea geografică.

De ce contează tipologia dispozitivelor? Dispozitivele IoT și echipamentele de consum au adesea resurse limitate, actualizări rare și parole prestabilite; acestea devin „zombi” ușor de controlat și foarte numeroase. În plus, multe astfel de dispozitive au conexiuni persistente și latențe scăzute, ceea ce le face utile pentru a genera trafic de volum ridicat și pentru a provoca congestie în infrastructuri critice.

Cum se transformă electrocasnicele în arme

Transformarea aparatelor în arme urmează o mentalitate de tip piață. Rețelele compromise nu sunt doar controlate; ele sunt închiriate pe forumuri subterane. Infractorii închiriază acces la un botnet pentru o campanie, multiplicând astfel actorii de amenințare fără a-și construi propria infrastructură. Rezultatul este o economie comercializată a DDoS-ului care poate scala rapid: cine plătește are la dispoziție „muniție” (capacitate de atac) pe termen scurt.

Mecanici tehnice ale atacului

Din punct de vedere tehnic, asalturile se bazează pe două instrumente brutale: inundații UDP de volum mare care saturează conductele și inundații HTTP masive care țintesc ruperea straturilor de aplicație, cum ar fi platformele de jocuri online și serviciile de streaming. Când ambele vectori sunt folosiți în paralel, mitigarea trebuie să acopere atât lățimea de bandă la margine, cât și logica aplicației mai adânc în stivă — un profil de apărare costisitor și complex.

UDP flood-urile exploatează caracterul fără conexiune al protocolului UDP pentru a genera pachete voluminoase care consumă banda și stările de rutare ale echipamentelor intermediare. Pe de altă parte, HTTP flood-urile sunt concepute să pară legitime: cereri HTTP valide care consumă CPU și memorie la nivelul serverului aplicației (ex. solicitări la pagini dinamice, endpoint-uri API sau sesiuni de joc). Combinația provoacă atât congestie la nivelul transportului, cât și epuizarea resurselor serverului.

Vectori și tehnici avansate

Atacatorii combină metode tradiționale cu tactici mai subtile: spoofing IP pentru a îngreuna filtrarea, amplificare prin servicii UDP (unde este posibil), atacuri multi-vector care comută rapid între tipurile de trafic, și tacticile „burst” (plăgi scurte, foarte intense) care pot depăși temporar capacitatea de răspuns a operatorilor. De asemenea, folosirea unor rețele de bot-uri distribuite geografic permite atacurile concentrate pe regiuni specifice, suprasolicitând legături locale sau servere centrale.

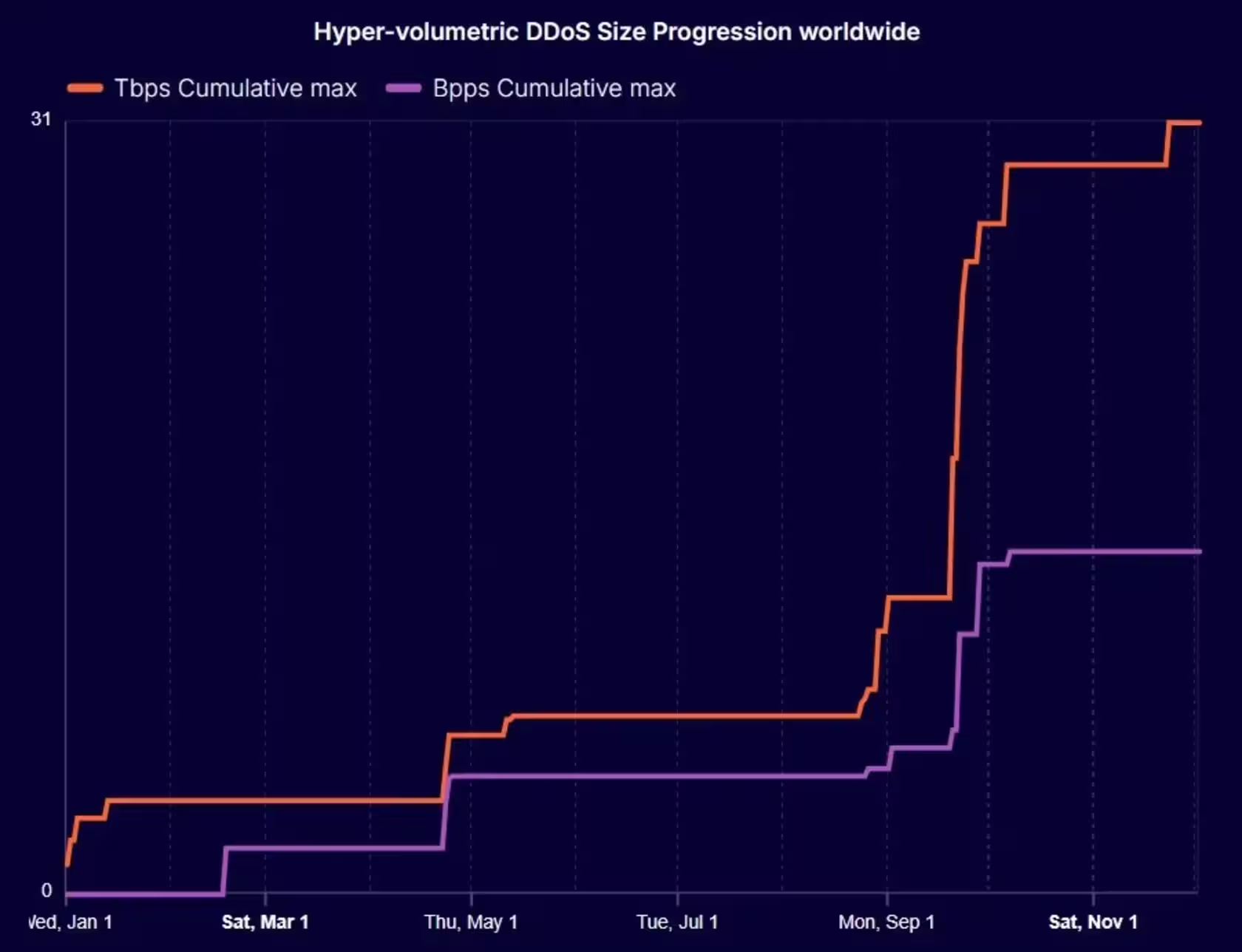

Evoluția capacității de atac

Cloudflare raportează că potențialul de atac a crescut de șapte ori în doar un an. Aceasta nu este o tendință graduală; este o creștere exponențială a forței de foc de tip „de unică folosință” disponibilă pentru oricine plătește pentru acces. Pentru operatorii de rețea, aceasta se traduce prin necesitatea de a planifica pentru vârfuri care, cu puțin timp în urmă, ar fi părut imposibile.

Creșterea capacității poate fi atribuită mai multor factori: proliferarea dispozitivelor IoT, industrializarea pieței malware (mafia DDoS care oferă servicii), exploatarea lanțurilor de aprovizionare software și hardware, precum și îmbunătățirea instrumentelor de orchestrare a botneturilor. Toți acești factori se combină pentru a crea o „forță de atac” ușor accesibilă și rapid scalabilă.

Impact pentru utilizatori și furnizori

Ce înseamnă toate acestea pentru utilizatori și furnizori? Pentru consumatori, patch-urile și schimbarea parolelor implicite sunt în continuare esențiale. Un televizor inteligent sau un router neactualizat nu este doar un risc local — el poate fi folosit în atacuri care afectează alți utilizatori, organizații sau regiuni întregi.

Pentru operatorii de servicii, este momentul să regândească ingineria traficului, capacitatea de vârf și tacticile de comutare rapidă (rapid failover). Investițiile în CDN-uri cu capacitate anycast, agregatoare de trafic cu protecție DDoS la nivel de operare și strategii de rate limiting la nivel de aplicație devin esențiale. De asemenea, arhitecturile „zero trust” și segmentarea rețelei pot limita suprafața de atac internă.

Recomandări pentru furnizori

- Implementarea de soluții DDoS gestionate care oferă absorbție la scară (scrubbing centers) și mitigare pe multiple niveluri.

- Adoptarea de configurații anycast pentru a dispersa traficul la vârf și a reduce riscul suprasolicitării unui singur punct de infrastructură.

- Apărarea aplicațiilor cu WAF (Web Application Firewall), rate limiting, verificări CAPTCHA și filtrare la nivel de API pentru a face mai costisitor și mai dificil atacul HTTP flood.

- Testare regulată și exerciții de recuperare în caz de atac (tabletop exercises și simulări de volum) pentru a optimiza procedurile de răspuns și failover.

Implicatii pentru politici publice și lanțurile de aprovizionare

Pentru factorii de decizie și furnizori, incidentul ridică întrebări serioase despre lanțurile de aprovizionare ale dispozitivelor și despre bazele minime de securitate pentru hardware-ul conectat. Cerințe precum autentificarea inițială fără parole implicite, actualizări automate de firmware și certificări de securitate pot reduce suprafața exploatabilă. De asemenea, colaborarea transnațională este esențială pentru a aborda infrastructuri compromise distribuite la nivel global.

Reglementările pot introduce cerințe minime (de exemplu, obligații pentru producători de a oferi actualizări timp de X ani), iar programele de certificare pot ajuta cumpărătorii enterprise și consumatorii să identifice produse mai sigure. Totodată, sectorul privat trebuie să-și asume responsabilitatea prin programe de transparență și cooperare cu forțele de ordine pentru a demantela piețele subterane.

Mitigare la scară: tehnici și costuri

Mitigarea atacurilor la acest nivel presupune costuri și complexitate. Apărarea eficientă combină mai multe stratageme:

- Absorbție la margine: furnizori CDN și rețele de distribuție anycast pentru dispersarea traficului voluminos.

- Filtrare la nivel de transport: filtre BGP, rate limiting la nivelul routerelor și ACL-uri pentru a bloca pachetele nelegitime și a reduce impactul UDP flood-urilor.

- Protecție la nivel de aplicație: WAF, cache inteligent, protecție anti-robot și verificări de integritate pentru a filtra traficul HTTP fraudulos.

- Orchestrare a incidentelor: playbook-uri automatizate, sisteme de alertă timpurie și canale rapide de comunicare între ISP-uri, CDN-uri și furnizori de cloud.

Fiecare strat adaugă costuri de capital și operaționale: capacitate suplimentară de bandă, contracte cu furnizori de mitigare, echipe dedicate de răspuns la incidente și testare continuă. Pentru multe organizații, aceasta înseamnă reconfigurarea bugetelor IT și prioritizarea continuității serviciului.

Ce pot face utilizatorii individuali?

Chiar dacă majoritatea deciziilor tehnice sunt la nivel operator sau național, utilizatorii individuali pot contribui la reducerea riscului general:

- Schimbă parolele implicite și folosește parole puternice sau manageri de parole.

- Activează actualizările automate de firmware pentru routere și dispozitive IoT când este posibil.

- Izolează dispozitivele IoT într-o rețea separată (guest network) pentru a limita accesul la resurse critice de acasă.

- Elimină sau securizează funcțiile nefolosite pe dispozitive (ex. acces la distanță, UPnP) care pot facilita compromiterea.

Perspective și întrebări deschise

Putem trata acest incident doar ca pe o statistică alarmantă — sau ca pe un semnal de trezire. Oricare ar fi abordarea, infrastructura care transportă aplicațiile, jocurile și video-urile noastre este testată de stres la o scară care impune un nou normal în pregătirea cibernetică. Suntem pregătiți pentru următoarea undă mare?

Există câteva întrebări deschise importante: cât de rapid pot operatorii să scaleze capabilitățile de absorbție? Care este rolul guvernelor în impunerea standardelor minime de securitate pentru dispozitive? Și cum pot fi descurajate piețele care facilitează închirierea botneturilor? Răspunsurile nu sunt simple, dar necesită colaborare între industrie, factori de decizie și utilizatori.

Concluzii și pași practici

Atacurile DDoS la scară exponențială schimbă ecuația de apărare: nu mai este suficientă doar pregătirea tradițională; este nevoie de strategii scalabile, colaborative și proactive. Accentul se mută de la o simplă blocare a pachetelor către o arhitectură rezilientă care combină protecția la nivelul rețelei cu cea la nivelul aplicațiilor și cu politici de gestionare a dispozitivelor la scară largă.

Pentru a reduce riscul viitor, recomandările cheie sunt:

- Investiții în infrastructură DDoS scalabilă (CDN anycast, scrubbing centers).

- Întărirea securității dispozitivelor IoT prin politici de fabricație și actualizare.

- Colaborare între furnizori, ISP-uri și autorități pentru a identifica și a reduce piețele subterane.

- Educație continuă pentru consumatori și companii privind bunele practici de securitate.

Într-o lume în care forța de atac poate fi achiziționată și obținută rapid, reziliența devine cea mai valoroasă monedă. Pregătirea, investiția și cooperarea vor determina dacă infrastructura globală poate absorbi următoarea undă — sau dacă vom rămâne din nou fără servicii esențiale în fața unei inundații digitale.

Sursa: smarti

Lasă un Comentariu